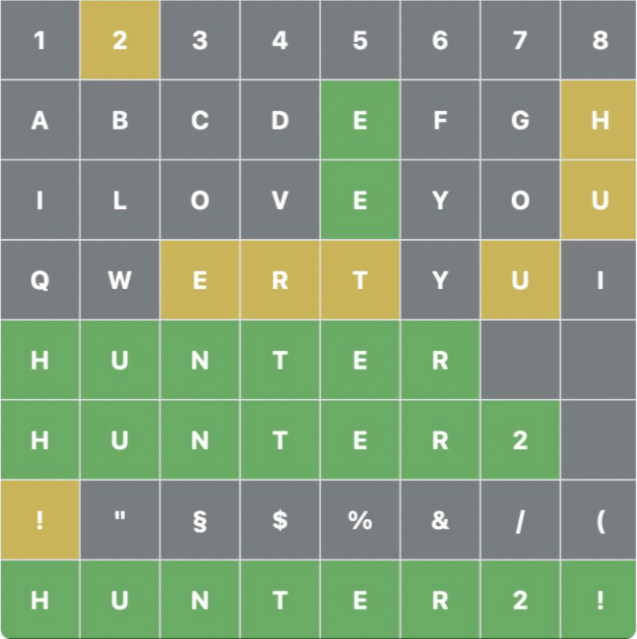

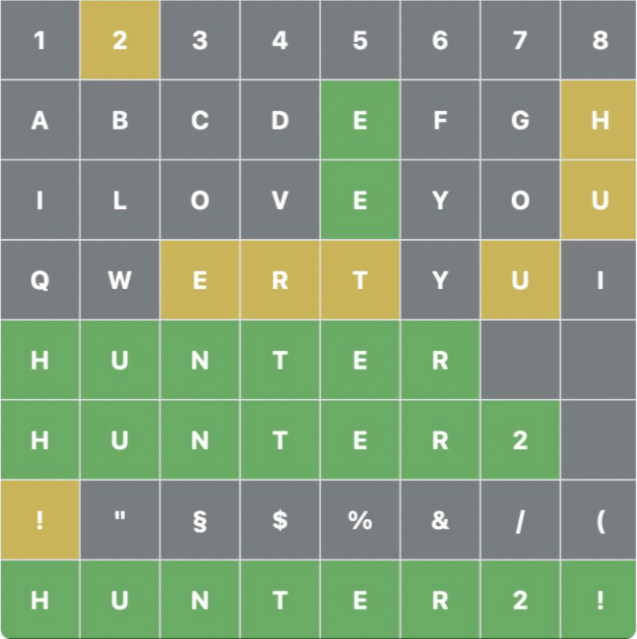

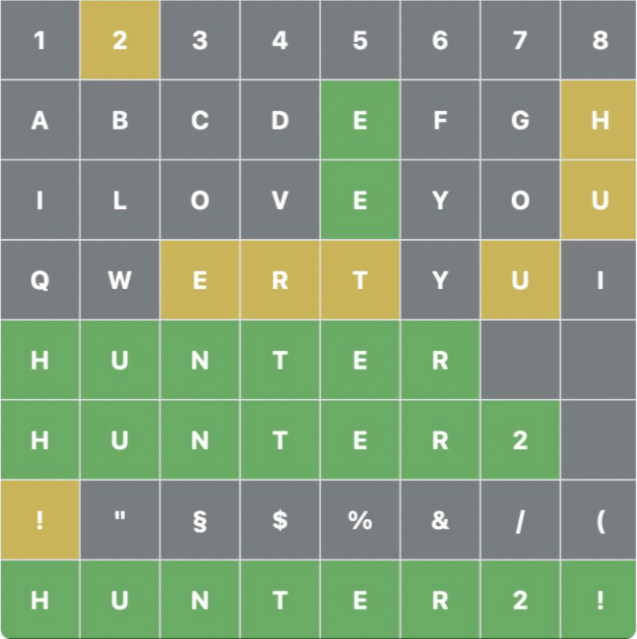

Die folgende Grafik stellt eine Karikatur des beliebten Spiels Wordle dar, verrät allerdings auch einiges darüber, wie Passwörter häufig gewählt werden.

Die folgende Grafik stellt eine Karikatur des beliebten Spiels Wordle dar, verrät allerdings auch einiges darüber, wie Passwörter häufig gewählt werden.