Warum sind Workplace-Projekte so komplex?

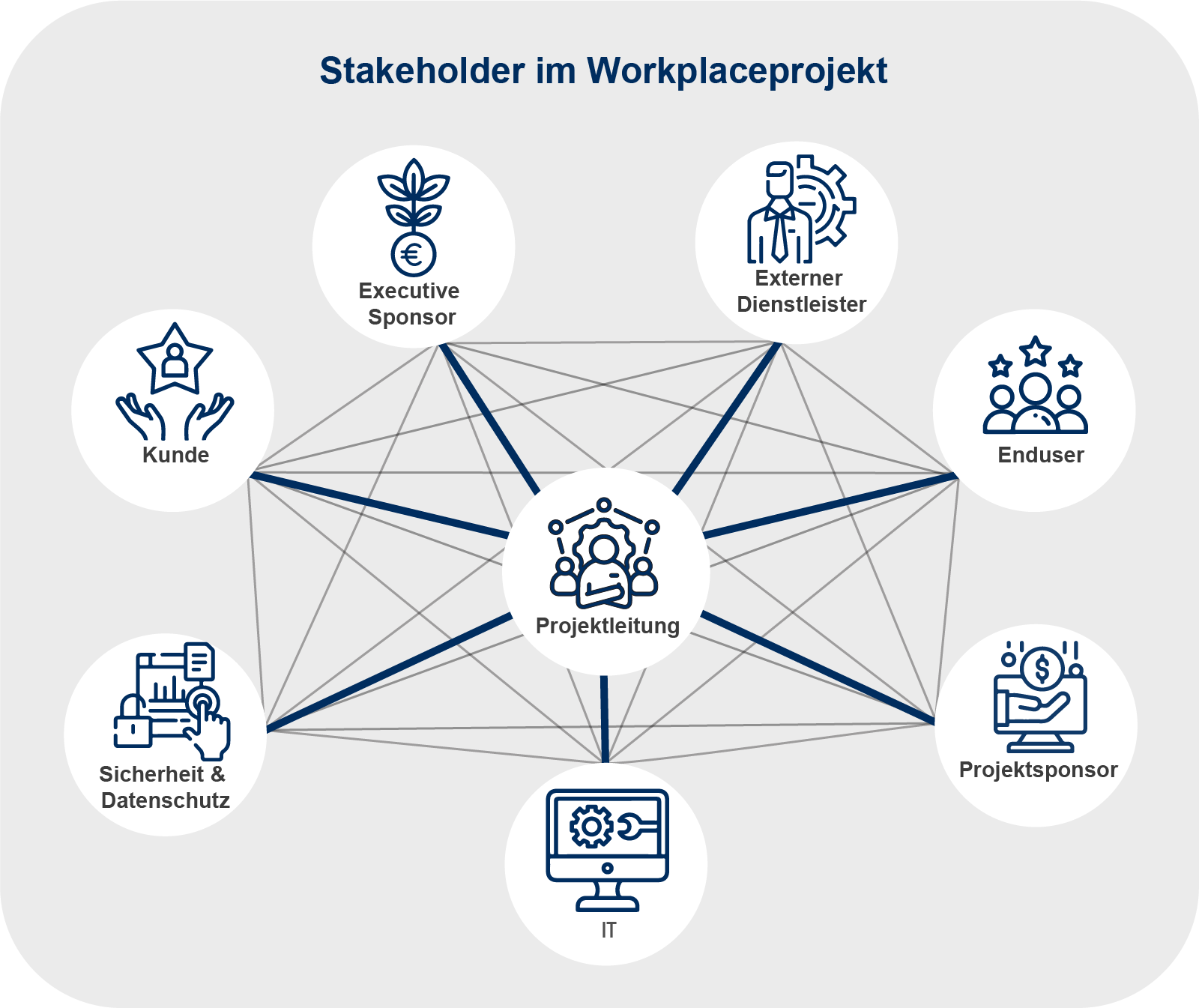

Die Essenz eines Workplace-Projekts liegt in der Synchronisation zwischen Stakeholdern. Stakeholder gibt es zwar in jedem IT-Einführungsprojekt, aber beim Thema Workplace gibt es eine große Zahl unterschiedlicher Interessensgruppen , da alle Bereiche des Unternehmens betroffen sind. Umso schwieriger ist es, alle Interessen und Anforderungen im Blick zu behalten. Die Komplexität der Aufgaben der Projektleitung erhöht sich exponentiell mit der Anzahl der vom Projekt betroffenen Bereiche.